セキュアでなければ安全ではない ~サイバー攻撃の被害を防ぐセキュリティ対策~(その3)

皆さま、こんにちは。

IDAJの小川です。

前々回、前回に引き続き続いて、「サイバー攻撃の被害を防ぐセキュリティ対策」についてご紹介します。

■Ansys medini analyze for Cybersecurityの特長

Ansys medini analyze for Cybersecurityの特長を、「脅威分析の実施からセキュリティ要件の定義・管理の過程で発生しがちな問題点がどのように解決されるか」という観点からご紹介したいと思います。例えば、「資産情報を既存設計ドキュメントから抽出して帳票にまとめ、データフロー図(DFD)をもとに脅威を抽出し、Excel等のツールでアタックツリーによる分析を行ってリスク評価を行い、Word等でセキュリティ要件をまとめたドキュメントを作成する」という作業フローを想定すると、以下のような問題が発生することが懸念されます。

・異なるツール間を行ったり来たりするため分析作業に集中できない

・データを参照する際に異なるツールでファイルを開き、参照しなければならない

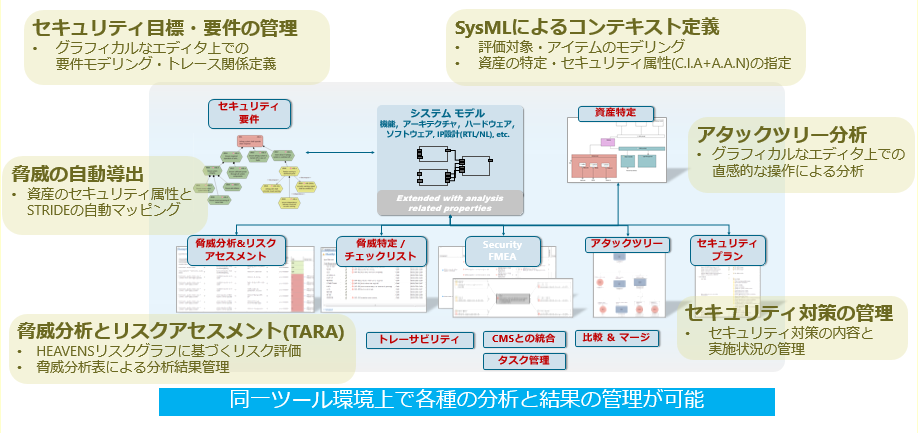

Ansys medini analyze for Cybersecurityでは、以下に示した一連の作業を同一環境上で実施できるため、作業ごとに異なるツールを使いわける必要がなくなります。また、Ansys medini analyzeでは作業データをプロジェクトと呼ばれる単位で一括管理しており、以前に実施した作業の結果を参照する場合、対応するファイルを探して異なるツールで開いて確認するといった手間をかけることなく、同一プロジェクト内のデータに直接アクセスして参照することができます。

Ansys medini analyze for Cybersecurityでできること

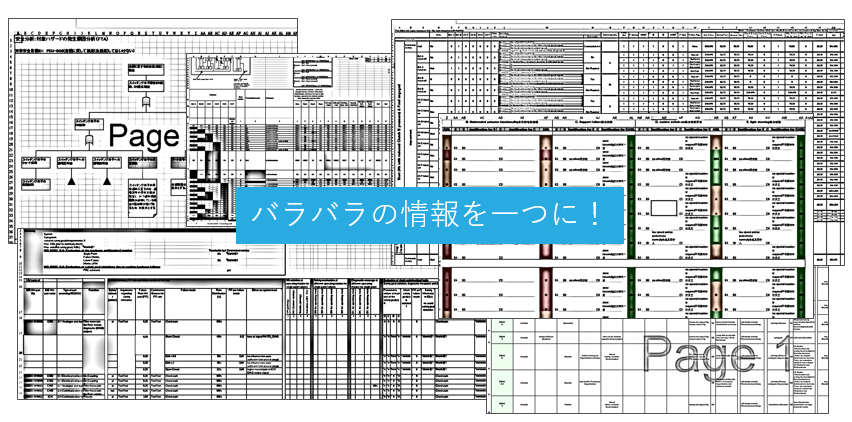

また前述の想定作業フローでは、以下のような問題を回避することも難しいのですが、Ansys medini analyzeをご利用いただくことで、これらを解消することが可能となります。使用データが複数のフォーマットで散在してしまい、共有が面倒になる内容に変更が発生した場合、抜け・漏れなく該当箇所に反映させることが困難になるトレーサビリティの確立が困難になる実際、Ansys medini analyze上でプロジェクトの1箇所を変更すると、その変更内容が自動的に他の該当箇所に反映されるため、異なるファイル間での変更反映の確認の手間は不要となります。さらにAnsys medini analyze自体がトレーサビリティ管理機能を有しているため、プロジェクト上の項目間でトレーサビリティ関係を容易に設定・管理することが可能です。このように、Ansys medini analyzeをご利用いただくことによって、散在しがちな情報を統合し、煩雑なデータ管理や、抜け・漏れの確認作業から解放され、情報間の整合性を保ちながら各種作業を実行することができるようになります。

Ansys medini analyzeの利点

加えて、Ansys medinianalyzeのプロジェクトの情報は、PDF、HTML、Word/Excelの各フォーマットでレポート出力して確認することも可能ですので、出力したレポートに基づいて分析結果をレビューすることができます。セキュリティ分野では、新たな攻撃手法が次々と開発される状況が続くと考えられるため、一度決定したリスク軽減策や設計の見直し、再検討を定期的に実施することが重要となります。実際、WP.29のCSMSでは、少なくとも年に1回、既存のセキュリティ対策が依然として有効であることの確認報告が求められています。Ansys medini analyzeのメリットを生かして、製品出荷後のセキュリティ活動を効率的に実施いただけるものと考えています。

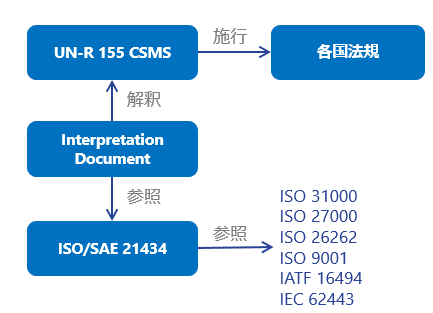

■サイバーセキュリティ関連規格への対応

本記事の「その1」冒頭で申し上げた通り、2020年6月に国連のWP.29において採択されたUN-R 155 CSMSおよびUN-R 156 SUMSの2つのレギュレーションが、2021年1月に発効となりました。これらは車両サイバーセキュリティ分野で初の国際的な拘束力のある規則となりますが、その中のUN-R 155が参照している規格として重要となるのが、ISO/SAE 21434です。ISO/SAE 21434自体はWP.29のレギュレーションと異なり、拘束力を持たない任意規格ではありますが、WP.29のUN-R 155がISO/SAE 21434を参照していることから実質的に準拠することが求められます。

WP.29法規と規格間の関係

Ansys medini analyze for Cybersecurityでは、ISO/SAE 21434のコンセプトフェーズや製品開発フェーズ、リスクアセスメントにおいて要求される分析を実施することができます。例えば、本連載でご紹介した脅威分析でご紹介した2.~5.の内容は、ISO/SAE 21434 DISにおいてThreat Analysis and Risk Assessment (TARA)として言及され、実施することが要求されている活動ですが、ツールに沿って分析を進めることによって、規格に沿った分析を自然に実施することができるようになっています。

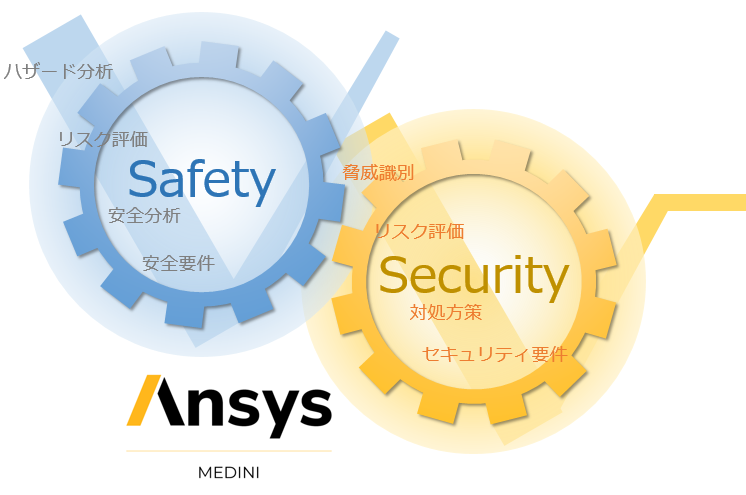

■安全性・信頼性分析との連携

2015年7月、米国のセキュリティ専門家らがFCAUS社製Jeep Cherokeeのハッキングに成功したと発表しました。インフォテイメント系の脆弱性を突いて外部から車両が遠隔操作される様子は大きな衝撃を与え、米国内で約140万台の大規模リコールに発展したことをご存じの方も多いかと思います。このように、自動車や航空機といった高い安全性が求められるシステムでは、セキュリティの侵害が重大な安全性の侵害に直結するため、セキュリティ要件と安全要件とを両輪で検討することが今後ますます重要になると考えられます。一方、セキュリティ要件と安全要件が必ずしも同じ方向を向いているとは限らず、相反する場合もあります。例えばセキュリティリスクの低減を目的として、処理負荷の高い暗号化処理をセキュリティ機構に導入すると、安全機構のリアルタイム性を損なう可能性があります。また、安全機構の信頼性向上のために冗長化を実施すると、サイバー攻撃の対象となるシステム要素が増加します。このように、セーフティとセキュリティの相互作用は単純ではなく互いに密接に関連しており、それらを効率的に検討することができる開発プロセスを構築することが非常に重要です。

セーフティとセキュリティ

■おわりに

Ansys medini analyzeはセーフティ面での分析機能を提供する統合ソリューションとしてご利用いただいていましたが、今回ご紹介したAnsys medini analyze for Cybersecurityが加わることによって、時代の要請に沿った分析を効率的に実施可能な環境を提供する統合ソリューションとして、お客様のご期待にお応えできるようになりました。特に車両サイバーセキュリティに取り組まれているお客様におかれましては、今後発行されるISO/SAE 21434への対応という面からも、セーフティとの統合・ISO 26262への対応という面からもAnsys medini analyzeのソリューションがお役に立てるのではないかと考えています。また、Ansys medini analyze for Cybersecurityは、セーフティとは切り離してセキュリティ分析として単独でご利用をいただくとも可能です。Ansys medini analyze for Cybersecurityのセキュリティ分析の方法論自体は特段目新しいものではなく、システム開発やアプリケーション開発でも一般的になっている「セキュリティ・バイ・デザイン」の概念に沿った内容となっており、自動車に限らず様々な分野においてセキュリティの検討に従事されているお客様にもご利用いただけるものと思います。Ansys medini analyzeにご興味をお持ちいただけましたら、お気軽に弊社営業担当(info@idaj.co.jp)まで詳細をお問い合わせください。

■IDAJがご提供するオンラインコンテンツをご紹介しています。

■オンラインでの技術相談、お打合せ、技術サポートなどを承っています。下記までお気軽にお問い合わせください。ご連絡をお待ちしています。

株式会社 IDAJ 営業部

E-mail:info@idaj.co.jp

TEL: 045-683-1990